柬埔寨获破诈骗机房事件的深度调查

2025年9月22日

1. 引言

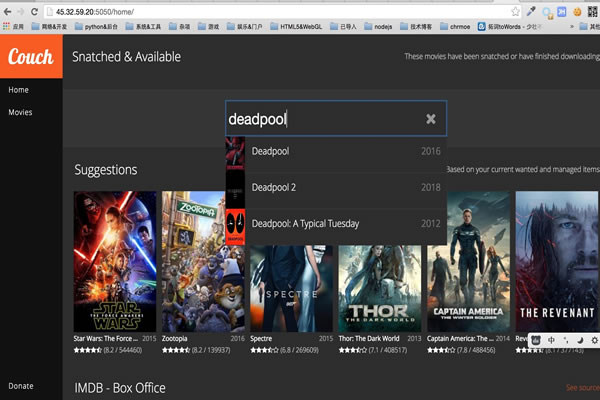

在数字化时代,网络犯罪日益猖獗,诈骗机房成为了许多不法分子进行诈骗活动的重要基地。柬埔寨近期破获的诈骗机房事件引起了广泛关注,本文将通过对事件的深度调查,分析其背后的技术细节与服务器配置。

2. 诈骗机房的基本构成

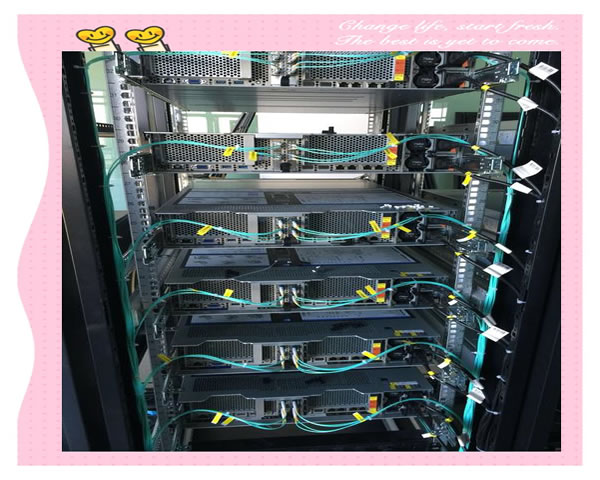

诈骗机房通常由多个服务器组成,这些服务器通过VPS(虚拟私人服务器)技术实现高效的诈骗活动。以下是诈骗机房的一些基本构成要素:- 高性能服务器:这些服务器通常配置较高,能够支持大量并发连接。

- 网络带宽:诈骗机房需要较大的带宽以保证信息传输的流畅性。

- 域名伪装:不法分子常用虚假域名来进行欺诈活动。

- 防火墙和反追踪技术:以避免被执法机构发现。

- 数据存储:诈骗所得的数据和客户信息通常存储在高安全性的环境中。

3. 服务器配置分析

根据调查,柬埔寨的诈骗机房通常使用高配置的服务器,以下是某一典型机房的服务器配置:| 配置项 | 配置详情 |

|---|---|

| CPU | Intel Xeon E5-2670 |

| 内存 | 64GB DDR4 |

| 存储 | 2TB SSD |

| 网络带宽 | 1Gbps |

| 操作系统 | CentOS 7 |

4. 案例分析:柬埔寨诈骗机房事件

在2023年,柬埔寨警方破获了一起特大网络诈骗案件,涉案的诈骗机房使用了最新的技术手段。以下是案件的具体情况:- 诈骗手法:该机房通过伪装成合法企业,诱骗用户进行投资。

- 受害者:据统计,警方接到的报案人数超过500人,涉及金额高达2000万美元。

- 技术手段:机房使用了VPN和多重代理技术,隐藏了真实IP地址。

- 抓捕行动:警方在一次突袭中捣毁了机房,逮捕了30名嫌疑人。

- 后续影响:此事件引起了国际社会的高度关注,促使多个国家加强网络安全合作。

5. 诈骗机房的网络架构

诈骗机房的网络架构通常是一个复杂的系统,包括多个层级的服务器和网络设备。以下是其基本网络架构的特点:- 多层代理:通过多层代理服务器来隐藏真实位置,提高匿名性。

- 负载均衡:使用负载均衡器分配流量,确保服务器的稳定性和高可用性。

- 数据加密:所有传输的数据都经过加密处理,增加追踪难度。

- 监控系统:实时监控服务器运行状态,确保诈骗活动顺利进行。

- 备份系统:定期备份数据,以避免被查获后数据丢失。

6. 防范与打击措施

面对日益猖獗的诈骗机房,政府和企业应采取有效的防范措施:- 加强法律法规:完善网络安全法律法规,提高违法成本。

- 技术手段:利用大数据和人工智能技术,对可疑活动进行监测。

- 公众教育:开展网络安全宣传,提高公众的防范意识。

- 国际合作:与其他国家加强合作,共同打击跨国网络犯罪。

- 企业自查:企业应定期检查自身网络安全,防止成为诈骗工具。

7. 结论

柬埔寨的诈骗机房事件揭示了网络犯罪的复杂性和技术含量。只有通过技术手段与法律手段相结合,才能有效打击这一现象。希望通过本文的分析,能够引起更多人的关注,并推动社会各界共同努力,维护网络安全。相关文章

-

亚马逊云机房在柬埔寨的部署与发展前景

问题一:亚马逊云机房在柬埔寨的部署现状如何? 亚马逊云机房在柬埔寨的部署现状相对较新,但随着该国信息技术的快速发展,亚马逊的云服务正在逐步进入市场。亚马逊选择柬埔寨作为新的云机房基础设施布局,主要是因为该国在东南亚地区的战略地位以及逐渐改善的网络基础设施。这种部署不仅能为柬埔寨的本地企业提供更高效的云服务,还能吸引国际企业前来投资和发展。 问题二:2025年8月18日 -

柬埔寨网络机房的安全管理措施与最佳实践

1. 引言 网络机房作为信息技术基础设施的重要组成部分,其安全管理至关重要。尤其在柬埔寨,随着互联网的普及,网络机房的安全问题日益凸显。本文将探讨柬埔寨网络机房的安全管理措施与最佳实践,帮助相关企业提高安全防护能力。 2. 网络机房的安全风险 网络机房面临的安全风险多种多样,主要包括以下几个方面:2025年9月13日 -

如何在柬埔寨开设电信机房的步骤与注意事项

在柬埔寨开设电信机房需要经过多个步骤,涉及到选址、设备选择、网络配置及合规问题等。本文将详细介绍这些步骤与注意事项,特别推荐使用德讯电讯的服务,以确保您的机房能够高效、安全地运营。 首先,选择一个合适的地点对于开设电信机房至关重要。您需要考虑网络连接的稳定性、供电情况以及自然灾害的风险。柬埔寨的主要城市如金边和暹粒,通常具备较好的基础设施,适合建立2025年8月29日 -

在柬埔寨开设游戏机房的法律风险分析

问题一:在柬埔寨开设游戏机房需要遵循哪些法律法规? 在柬埔寨,游戏机房的运营需遵循一系列法律法规,主要包括《柬埔寨刑法》、《赌博法》和相关的商业登记法规。根据《赌博法》,任何形式的赌博活动必须经过政府的许可,未经许可的赌博活动将被视为非法。此外,所有商业实体需要在柬埔寨的工商部注册,并获得相关的营业执照。根据法律要求,游戏机房的运营者需要确保其设备2025年9月30日 -

柬埔寨电信机房的技术创新与应用案例

在数字化时代,柬埔寨的电信机房通过创新技术不断提升服务质量和运营效率,成为推动国家信息化建设的重要力量。本文将深入探讨柬埔寨电信机房的技术创新及其实际应用案例,特别是德讯电讯在其中的杰出表现,展示其如何通过高效的服务器、VPS和域名管理,助力企业在激烈的市场竞争中脱颖而出。 柬埔寨电信机房的技术创新 近年来,柬埔寨的电信机房在技术上取得了显著2025年8月11日 -

柬埔寨海缆机房管理的创新技术与应用案例

随着互联网的迅猛发展,海底光缆的建设和机房的管理已成为全球信息传输的重要基础设施。柬埔寨作为东南亚的一部分,其海缆机房的管理面临着新的挑战与机遇。本文将探讨柬埔寨海缆机房管理中的创新技术及应用案例,并结合服务器、VPS、主机和域名等相关技术,为您提供全面的视角。 首先,海缆机房的管理需要一个高效的监控系统。通过采用先进的物联网技术,柬埔寨的海2026年1月22日 -

柬埔寨拖拉机房车的市场前景与投资潜力

1. 引言 柬埔寨的拖拉机房车市场近年来逐渐崭露头角,这不仅与当地经济的发展息息相关,也与人们对移动居住空间的需求增长密切相关。随着互联网技术的飞速发展,服务器、VPS(虚拟专用服务器)等技术的应用也为这一市场的拓展提供了新的可能性。本文将深入探讨柬埔寨拖拉机房车的市场前景与投资潜力,并结合相关的技术背景2025年11月27日 -

柬埔寨5D飞机房的技术特点与应用前景

柬埔寨5D飞机房是一种新型的居住和娱乐形式,其技术特点吸引了广泛关注。以下是关于其技术特点与应用前景的几个常见问题及解答。 柬埔寨5D飞机房是一种融合了现代科技与设计理念的居住空间。它不仅模拟了飞机的外形结构,还通过高科技的多媒体系统,提供沉浸式的居住体验。5D技术包括了视觉、听觉、触觉等多重感官的刺激,使得居住者仿佛身临其境,感受到飞行的乐趣。2025年10月6日 -

了解柬埔寨的飞机房子叫什么及其独特魅力

问题一:柬埔寨的飞机房子是什么? 柬埔寨的飞机房子通常被称为“飞机屋”或“飞机别墅”,它们是由老旧的飞机改建而成的住宅。这种独特的建筑形式使得原本废弃的飞机焕发出新的生命,成为吸引游客和当地居民的重要地标。这些飞机屋不仅仅是住房,更是展示创意与环保理念的象征。 问题二:飞机房子是如何建造的? 建造飞机房子的过程涉及将报废的飞机进行拆解和改装。首先,2025年10月24日